Μεταγραφή Amazon είναι μια υπηρεσία AWS που επιτρέπει στους πελάτες να μετατρέπουν την ομιλία σε κείμενο είτε σε λειτουργία ομαδικής είτε ροής. Χρησιμοποιεί αυτόματη αναγνώριση ομιλίας (ASR), αυτόματη αναγνώριση γλώσσας και τεχνολογίες μετα-επεξεργασίας με τροφοδοσία μηχανικής μάθησης. Το Amazon Transcribe μπορεί να χρησιμοποιηθεί για τη μεταγραφή κλήσεων εξυπηρέτησης πελατών, κλήσεων διάσκεψης πολλών μερών και μηνυμάτων τηλεφωνητή, καθώς και για τη δημιουργία υποτίτλων για ηχογραφημένα και ζωντανά βίντεο, για να αναφέρουμε μόνο μερικά παραδείγματα. Σε αυτήν την ανάρτηση ιστολογίου, θα μάθετε πώς να τροφοδοτείτε τις εφαρμογές σας με τις δυνατότητες Amazon Transcribe με τρόπο που να ανταποκρίνεται στις απαιτήσεις ασφαλείας σας.

Ορισμένοι πελάτες εμπιστεύονται στο Amazon Transcribe δεδομένα που είναι εμπιστευτικά και αποκλειστικά της επιχείρησής τους. Σε άλλες περιπτώσεις, το ηχητικό περιεχόμενο που επεξεργάζεται το Amazon Transcribe ενδέχεται να περιέχει ευαίσθητα δεδομένα που πρέπει να προστατεύονται για να συμμορφώνονται με τους τοπικούς νόμους και κανονισμούς. Παραδείγματα τέτοιων πληροφοριών είναι οι πληροφορίες προσωπικής ταυτοποίησης (PII), οι προσωπικές πληροφορίες υγείας (PHI) και τα δεδομένα της βιομηχανίας καρτών πληρωμής (PCI). Στις επόμενες ενότητες του ιστολογίου, καλύπτουμε διαφορετικούς μηχανισμούς που έχει το Amazon Transcribe για την προστασία των δεδομένων πελατών τόσο κατά τη μεταφορά όσο και σε κατάσταση ηρεμίας. Μοιραζόμαστε τις ακόλουθες επτά βέλτιστες πρακτικές ασφάλειας για τη δημιουργία εφαρμογών με το Amazon Transcribe που πληρούν τις απαιτήσεις ασφάλειας και συμμόρφωσης:

- Χρησιμοποιήστε προστασία δεδομένων με το Amazon Transcribe

- Επικοινωνήστε μέσω μιας ιδιωτικής διαδρομής δικτύου

- Διορθώστε τα ευαίσθητα δεδομένα εάν χρειάζεται

- Χρησιμοποιήστε ρόλους IAM για εφαρμογές και υπηρεσίες AWS που απαιτούν πρόσβαση στο Amazon Transcribe

- Χρησιμοποιήστε έλεγχο πρόσβασης βάσει ετικετών

- Χρησιμοποιήστε εργαλεία παρακολούθησης AWS

- Ενεργοποίηση AWS Config

Οι παρακάτω βέλτιστες πρακτικές είναι γενικές οδηγίες και δεν αντιπροσωπεύουν μια ολοκληρωμένη λύση ασφάλειας. Επειδή αυτές οι βέλτιστες πρακτικές μπορεί να μην είναι κατάλληλες ή επαρκείς για το περιβάλλον σας, χρησιμοποιήστε τις ως χρήσιμους λόγους και όχι ως συνταγές.

Βέλτιστη πρακτική 1 – Χρησιμοποιήστε προστασία δεδομένων με το Amazon Transcribe

Το Amazon Transcribe συμμορφώνεται με το Μοντέλο κοινής ευθύνης AWS, το οποίο διαφοροποιεί την ευθύνη του AWS για την ασφάλεια του cloud από την ευθύνη του πελάτη για την ασφάλεια στο cloud.

Το AWS είναι υπεύθυνο για την προστασία της παγκόσμιας υποδομής που τρέχει όλο το AWS Cloud. Ως πελάτης, είστε υπεύθυνοι για τη διατήρηση του ελέγχου του περιεχομένου σας που φιλοξενείται σε αυτήν την υποδομή. Αυτό το περιεχόμενο περιλαμβάνει τις εργασίες διαμόρφωσης ασφαλείας και διαχείρισης για τις υπηρεσίες AWS που χρησιμοποιείτε. Για περισσότερες πληροφορίες σχετικά με το απόρρητο δεδομένων, ανατρέξτε στο Συχνές ερωτήσεις για το απόρρητο δεδομένων.

Προστασία δεδομένων κατά τη μεταφορά

Η κρυπτογράφηση δεδομένων χρησιμοποιείται για να διασφαλιστεί ότι η επικοινωνία δεδομένων μεταξύ της εφαρμογής σας και του Amazon Transcribe παραμένει εμπιστευτική. Η χρήση ισχυρών κρυπτογραφικών αλγορίθμων προστατεύει τα δεδομένα ενώ μεταδίδονται.

Το Amazon Transcribe μπορεί να λειτουργήσει σε έναν από τους δύο τρόπους:

- Μεταγραφές ροής επιτρέψτε τη μεταγραφή ροής πολυμέσων σε πραγματικό χρόνο

- Μαζικές εργασίες μεταγραφής επιτρέπουν τη μεταγραφή αρχείων ήχου χρησιμοποιώντας ασύγχρονες εργασίες.

Στη λειτουργία μεταγραφής ροής, οι εφαρμογές-πελάτες ανοίγουν μια αμφίδρομη σύνδεση ροής μέσω HTTP/2 ή WebSockets. Μια εφαρμογή στέλνει μια ροή ήχου στο Amazon Transcribe και η υπηρεσία απαντά με μια ροή κειμένου σε πραγματικό χρόνο. Τόσο οι συνδέσεις ροής HTTP/2 όσο και WebSockets δημιουργούνται μέσω Transport Layer Security (TLS), το οποίο είναι ένα ευρέως αποδεκτό κρυπτογραφικό πρωτόκολλο. Το TLS παρέχει έλεγχο ταυτότητας και κρυπτογράφηση δεδομένων κατά τη μεταφορά χρησιμοποιώντας πιστοποιητικά AWS. Συνιστούμε τη χρήση TLS 1.2 ή νεότερης έκδοσης.

Στη λειτουργία μαζικής μεταγραφής, ένα αρχείο ήχου πρέπει πρώτα να τοποθετηθεί σε ένα Υπηρεσία απλής αποθήκευσης Amazon (Amazon S3) κάδος. Στη συνέχεια, δημιουργείται μια εργασία μεταγραφής δέσμης που αναφέρεται στο S3 URI αυτού του αρχείου στο Amazon Transcribe. Τόσο το Amazon Transcribe σε λειτουργία δέσμης όσο και το Amazon S3 χρησιμοποιούν το HTTP/1.1 μέσω TLS για την προστασία των δεδομένων κατά τη μεταφορά.

Όλα τα αιτήματα για μεταγραφή Amazon μέσω HTTP και WebSockets πρέπει να επαληθεύονται χρησιμοποιώντας Έκδοση υπογραφής AWS 4. Συνιστάται η χρήση Signature Version 4 για τον έλεγχο ταυτότητας αιτημάτων HTTP και στο Amazon S3, αν και έλεγχος ταυτότητας με παλαιότερες Υπογραφή Έκδοση 2 είναι επίσης δυνατή σε ορισμένες Περιφέρειες AWS. Οι εφαρμογές πρέπει να έχουν έγκυρα διαπιστευτήρια για την υπογραφή αιτημάτων API στις υπηρεσίες AWS.

Προστασία δεδομένων σε κατάσταση ηρεμίας

Το Amazon Transcribe σε λειτουργία δέσμης χρησιμοποιεί κάδους S3 για να αποθηκεύσει τόσο το αρχείο ήχου εισόδου όσο και το αρχείο μεταγραφής εξόδου. Οι πελάτες χρησιμοποιούν έναν κάδο S3 για να αποθηκεύσουν το αρχείο ήχου εισόδου και συνιστάται ιδιαίτερα να ενεργοποιήσετε την κρυπτογράφηση σε αυτόν τον κάδο. Το Amazon Transcribe υποστηρίζει τις ακόλουθες μεθόδους κρυπτογράφησης S3:

Και οι δύο μέθοδοι κρυπτογραφούν τα δεδομένα πελατών όπως είναι γραμμένα σε δίσκους και τα αποκρυπτογραφούν όταν αποκτάτε πρόσβαση χρησιμοποιώντας έναν από τους ισχυρότερους διαθέσιμους κωδικούς μπλοκ: 256-bit Advanced Encryption Standard (AES-256) GCM. Όταν χρησιμοποιείτε SSE-S3, γίνεται διαχείριση των κλειδιών κρυπτογράφησης και εναλλάσσεται τακτικά από την υπηρεσία Amazon S3. Για πρόσθετη ασφάλεια και συμμόρφωση, το SSE-KMS παρέχει στους πελάτες τον έλεγχο των κλειδιών κρυπτογράφησης μέσω Υπηρεσία διαχείρισης κλειδιών AWS (AWS KMS). Το AWS KMS παρέχει πρόσθετους ελέγχους πρόσβασης, επειδή πρέπει να έχετε δικαιώματα για να χρησιμοποιήσετε τα κατάλληλα κλειδιά KMS προκειμένου να κρυπτογραφήσετε και να αποκρυπτογραφήσετε αντικείμενα σε κάδους S3 που έχουν διαμορφωθεί με SSE-KMS. Επίσης, το SSE-KMS παρέχει στους πελάτες μια δυνατότητα διαδρομής ελέγχου που διατηρεί αρχεία σχετικά με το ποιος χρησιμοποίησε τα κλειδιά KMS σας και πότε.

Η μεταγραφή εξόδου μπορεί να αποθηκευτεί στον ίδιο ή σε διαφορετικό κάδο S3 που ανήκει στον πελάτη. Σε αυτήν την περίπτωση, ισχύουν οι ίδιες επιλογές κρυπτογράφησης SSE-S3 και SSE-KMS. Μια άλλη επιλογή για την έξοδο Amazon Transcribe σε λειτουργία δέσμης είναι η χρήση ενός κάδου S3 που διαχειρίζεται η υπηρεσία. Στη συνέχεια, τα δεδομένα εξόδου τοποθετούνται σε έναν ασφαλή κάδο S3 που διαχειρίζεται η υπηρεσία Amazon Transcribe και σας παρέχεται ένα προσωρινό URI που μπορεί να χρησιμοποιηθεί για τη λήψη της μεταγραφής σας.

Το Amazon Transcribe χρησιμοποιεί κρυπτογραφημένα Amazon Elastic Block Store (Amazon EBS) τόμους για προσωρινή αποθήκευση δεδομένων πελατών κατά την επεξεργασία πολυμέσων. Τα δεδομένα πελατών καθαρίζονται τόσο για περιπτώσεις πλήρους όσο και για περιπτώσεις αποτυχίας.

Βέλτιστη πρακτική 2 – Επικοινωνήστε μέσω ιδιωτικής διαδρομής δικτύου

Πολλοί πελάτες βασίζονται στην κρυπτογράφηση κατά τη μεταφορά για την ασφαλή επικοινωνία με το Amazon Transcribe μέσω του Διαδικτύου. Ωστόσο, για ορισμένες εφαρμογές, η κρυπτογράφηση δεδομένων κατά τη μεταφορά ενδέχεται να μην είναι επαρκής για την κάλυψη των απαιτήσεων ασφαλείας. Σε ορισμένες περιπτώσεις, απαιτούνται δεδομένα για να μην διασχίζονται δημόσια δίκτυα όπως το διαδίκτυο. Επίσης, ενδέχεται να απαιτείται η ανάπτυξη της εφαρμογής σε ιδιωτικό περιβάλλον που δεν είναι συνδεδεμένο στο διαδίκτυο. Για να ικανοποιήσετε αυτές τις απαιτήσεις, χρησιμοποιήστε τερματικά σημεία διασύνδεσης VPC τροφοδοτείται από AWS PrivateLink.

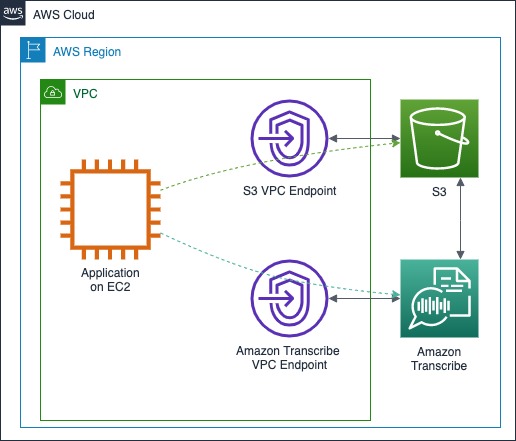

Το παρακάτω αρχιτεκτονικό διάγραμμα δείχνει μια περίπτωση χρήσης όπου μια εφαρμογή αναπτύσσεται σε Amazon EC2. Η παρουσία EC2 που εκτελεί την εφαρμογή δεν έχει πρόσβαση στο διαδίκτυο και επικοινωνεί με το Amazon Transcribe και το Amazon S3 μέσω τελικών σημείων VPC διεπαφής.

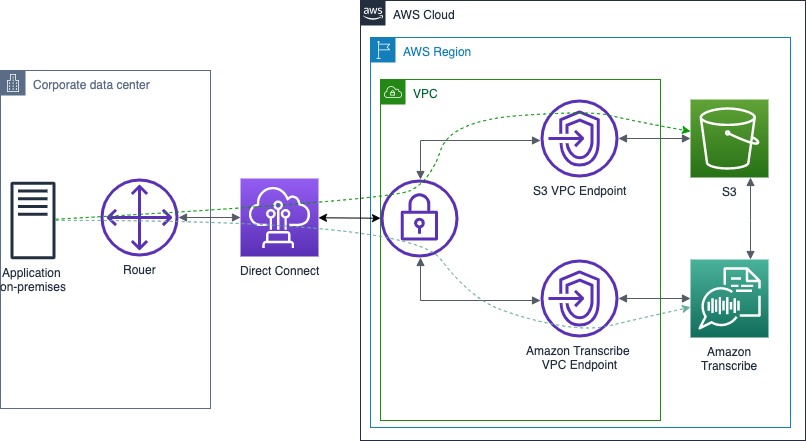

Σε ορισμένα σενάρια, η εφαρμογή που επικοινωνεί με το Amazon Transcribe μπορεί να αναπτυχθεί σε ένα κέντρο δεδομένων εσωτερικής εγκατάστασης. Ενδέχεται να υπάρχουν πρόσθετες απαιτήσεις ασφάλειας ή συμμόρφωσης που επιβάλλουν ότι τα δεδομένα που ανταλλάσσονται με το Amazon Transcribe δεν πρέπει να διέρχονται από δημόσια δίκτυα όπως το Διαδίκτυο. Σε αυτήν την περίπτωση, ιδιωτική συνδεσιμότητα μέσω AWS Direct Connect μπορεί να χρησιμοποιηθεί. Το παρακάτω διάγραμμα δείχνει μια αρχιτεκτονική που επιτρέπει σε μια εφαρμογή εσωτερικής εγκατάστασης να επικοινωνεί με το Amazon Transcribe χωρίς σύνδεση στο διαδίκτυο.

Βέλτιστη πρακτική 3 – Διορθώστε ευαίσθητα δεδομένα εάν χρειάζεται

Ορισμένες περιπτώσεις χρήσης και ρυθμιστικά περιβάλλοντα ενδέχεται να απαιτούν την αφαίρεση ευαίσθητων δεδομένων από μεταγραφές και αρχεία ήχου. Το Amazon Transcribe υποστηρίζει τον εντοπισμό και τη διόρθωση στοιχείων προσωπικής ταυτοποίησης (PII), όπως ονόματα, διευθύνσεις, αριθμούς κοινωνικής ασφάλισης και ούτω καθεξής. Αυτή η δυνατότητα μπορεί να χρησιμοποιηθεί για να επιτρέψει στους πελάτες να επιτύχουν τη συμμόρφωση του κλάδου των καρτών πληρωμών (PCI) διαγράφοντας PII, όπως τον αριθμό πιστωτικής ή χρεωστικής κάρτας, την ημερομηνία λήξης και τον τριψήφιο κωδικό επαλήθευσης κάρτας (CVV). Οι μεταγραφές με αναθεωρημένες πληροφορίες θα έχουν αντικατασταθεί από PII με σύμβολα κράτησης θέσης σε αγκύλες που υποδεικνύουν τον τύπο PII που διορθώθηκε. Οι μεταγραφές ροής υποστηρίζουν την πρόσθετη δυνατότητα αναγνώρισης μόνο PII και επισήμανσης χωρίς επεξεργασία. Οι τύποι PII που συντάχθηκε από το Amazon Transcribe ποικίλλουν μεταξύ μεταγραφών ομαδικής και ροής. Αναφέρομαι σε Διορθώνοντας PII στη μαζική εργασία σας και Επεξεργασία ή αναγνώριση PII σε ροή σε πραγματικό χρόνο Για περισσότερες πληροφορίες.

η εξειδικευμένη Amazon Transcribe Call Analytics Τα API έχουν μια ενσωματωμένη δυνατότητα επεξεργασίας PII τόσο σε μεταγραφές κειμένου όσο και σε αρχεία ήχου. Αυτό το API χρησιμοποιεί εξειδικευμένα μοντέλα επεξεργασίας ομιλίας σε κείμενο και φυσικής γλώσσας (NLP) που έχουν εκπαιδευτεί ειδικά για την κατανόηση της εξυπηρέτησης πελατών και των κλήσεων πωλήσεων. Για άλλες περιπτώσεις χρήσης, μπορείτε να χρησιμοποιήσετε αυτή τη λύση για να αφαιρέσετε PII από αρχεία ήχου με το Amazon Transcribe.

Πρόσθετες βέλτιστες πρακτικές ασφάλειας Amazon Transcribe

βέλτιστη πρακτική 4 - Χρήση Ρόλοι IAM για εφαρμογές και υπηρεσίες AWS που απαιτούν πρόσβαση στο Amazon Transcribe. Όταν χρησιμοποιείτε έναν ρόλο, δεν χρειάζεται να διανέμετε μακροπρόθεσμα διαπιστευτήρια, όπως κωδικούς πρόσβασης ή κλειδιά πρόσβασης, σε μια παρουσία EC2 ή μια υπηρεσία AWS. Οι ρόλοι IAM μπορούν να παρέχουν προσωρινά δικαιώματα που μπορούν να χρησιμοποιήσουν οι εφαρμογές όταν κάνουν αιτήματα σε πόρους AWS.

Βέλτιστη πρακτική 5 – Χρήση Έλεγχος πρόσβασης βάσει ετικετών. Μπορείτε να χρησιμοποιήσετε ετικέτες για να ελέγξετε την πρόσβαση στους λογαριασμούς σας AWS. Στο Amazon Transcribe, μπορούν να προστεθούν ετικέτες σε εργασίες μεταγραφής, προσαρμοσμένα λεξιλόγια, προσαρμοσμένα φίλτρα λεξιλογίου και προσαρμοσμένα μοντέλα γλώσσας.

Βέλτιστη πρακτική 6 – Χρησιμοποιήστε εργαλεία παρακολούθησης AWS. Η παρακολούθηση είναι ένα σημαντικό μέρος της διατήρησης της αξιοπιστίας, της ασφάλειας, της διαθεσιμότητας και της απόδοσης του Amazon Transcribe και των λύσεων AWS. Μπορείς παρακολουθήστε το Amazon Transcribe χρησιμοποιώντας το AWS CloudTrail και amazoncloudwatch.

Βέλτιστη πρακτική 7 – Ενεργοποίηση Διαμόρφωση AWS. Το AWS Config σάς δίνει τη δυνατότητα να αξιολογήσετε, να ελέγξετε και να αξιολογήσετε τις διαμορφώσεις των πόρων AWS σας. Χρησιμοποιώντας το AWS Config, μπορείτε να ελέγξετε τις αλλαγές στις διαμορφώσεις και τις σχέσεις μεταξύ των πόρων AWS, να διερευνήσετε λεπτομερή ιστορικά διαμόρφωσης πόρων και να προσδιορίσετε τη συνολική συμμόρφωσή σας με τις διαμορφώσεις που καθορίζονται στις εσωτερικές οδηγίες σας. Αυτό μπορεί να σας βοηθήσει να απλοποιήσετε τον έλεγχο συμμόρφωσης, την ανάλυση ασφάλειας, τη διαχείριση αλλαγών και την αντιμετώπιση λειτουργικών προβλημάτων.

Επικύρωση συμμόρφωσης για το Amazon Transcribe

Οι εφαρμογές που δημιουργείτε στο AWS ενδέχεται να υπόκεινται σε προγράμματα συμμόρφωσης, όπως τα SOC, PCI, FedRAMP και HIPAA. Η AWS χρησιμοποιεί ελεγκτές τρίτων για να αξιολογήσει τις υπηρεσίες της ως προς τη συμμόρφωση με διάφορα προγράμματα. AWS Artifact σας επιτρέπει να λήψη εκθέσεων ελέγχου τρίτων.

Για να μάθετε εάν μια υπηρεσία AWS εμπίπτει στο πεδίο εφαρμογής συγκεκριμένων προγραμμάτων συμμόρφωσης, ανατρέξτε στο Υπηρεσίες AWS στο πεδίο εφαρμογής κατά πρόγραμμα συμμόρφωσης. Για πρόσθετες πληροφορίες και πόρους που παρέχει το AWS για να βοηθήσει τους πελάτες με τη συμμόρφωση, ανατρέξτε στο Επικύρωση συμμόρφωσης για το Amazon Transcribe και Πόροι συμμόρφωσης AWS.

Συμπέρασμα

Σε αυτήν την ανάρτηση, μάθατε για διάφορους μηχανισμούς ασφαλείας, βέλτιστες πρακτικές και αρχιτεκτονικά μοτίβα που είναι διαθέσιμα για να δημιουργήσετε ασφαλείς εφαρμογές με το Amazon Transcribe. Μπορείτε να προστατεύσετε τα ευαίσθητα δεδομένα σας τόσο κατά τη μεταφορά όσο και σε κατάσταση ηρεμίας με ισχυρή κρυπτογράφηση. Η επεξεργασία PII μπορεί να χρησιμοποιηθεί για να επιτρέψει την αφαίρεση προσωπικών πληροφοριών από τις μεταγραφές σας, εάν δεν θέλετε να τις επεξεργαστείτε και να τις αποθηκεύσετε. Τα τελικά σημεία VPC και η Direct Connect σάς επιτρέπουν να δημιουργήσετε ιδιωτική συνδεσιμότητα μεταξύ της εφαρμογής σας και της υπηρεσίας Amazon Transcribe. Παρέχαμε επίσης αναφορές που θα σας βοηθήσουν να επικυρώσετε τη συμμόρφωση της αίτησής σας χρησιμοποιώντας το Amazon Transcribe με προγράμματα όπως τα SOC, PCI, FedRAMP και HIPAA.

Ως επόμενα βήματα, ελέγξτε έξω Ξεκινώντας με το Amazon Transcribe για να ξεκινήσετε γρήγορα τη χρήση της υπηρεσίας. Αναφέρομαι σε Τεκμηρίωση Amazon Transcribe για να βουτήξετε βαθύτερα στις λεπτομέρειες της υπηρεσίας. Και ακολουθήστε Μεταγραφή Amazon στο ιστολόγιο μηχανικής εκμάθησης AWS για να ενημερώνεστε για τις νέες δυνατότητες και θήκες χρήσης για το Amazon Transcribe.

Σχετικά με το Συγγραφέας

Άλεξ Μπούλατκιν είναι αρχιτέκτονας λύσεων στην AWS. Του αρέσει να βοηθά τους παρόχους υπηρεσιών επικοινωνίας να δημιουργήσουν καινοτόμες λύσεις στο AWS που επαναπροσδιορίζουν τον κλάδο των τηλεπικοινωνιών. Είναι παθιασμένος να συνεργάζεται με πελάτες για να φέρει τη δύναμη των υπηρεσιών AWS AI στις εφαρμογές τους. Ο Alex εδρεύει στη μητροπολιτική περιοχή του Ντένβερ και του αρέσει να κάνει πεζοπορία, σκι και σνόουμπορντ.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://aws.amazon.com/blogs/machine-learning/best-practices-for-building-secure-applications-with-amazon-transcribe/