Με φόντο τον πόλεμο στη Γάζα, hacktivists σε όλο τον κόσμο are ανακοινώνοντας κυβερνοεπιθέσεις βιομηχανικής κλίμακας προς υποστήριξη είτε της Παλαιστίνης είτε του Ισραήλ, αν και ελάχιστα στοιχεία υποστηρίζουν τις περισσότερες ιστορίες.

Στην σάρωση διαδικτυακών φόρουμ, έχουν παρατηρήσει ερευνητές από το SecurityScorecard χάκερ από τη Μέση Ανατολή, την Ασία και την Ευρώπη υποστηρίζουν όλοι παραβιάσεις ισραηλινών οργανώσεων ή, μερικές φορές, παρόμοιων οργανώσεων σε χώρες που ευθυγραμμίζονται με την παλαιστινιακή υπόθεση, όπως το Ιράν.

Αλλά σε μια πιο προσεκτική επιθεώρηση του βιομηχανικού τομέα του Ισραήλ, οι αναλυτές δεν μπόρεσαν να βρουν επιτακτικά στοιχεία που να υποστηρίζουν τέτοιες επιθέσεις.

«Υπάρχουν πολλά υποτιθέμενα παραβιασμένα δεδομένα που κυκλοφορούν γύρω από το Telegram, για παράδειγμα», λέει ο Rob Ames, ερευνητής απειλών προσωπικού στο SecurityScorecard, «αλλά τα περισσότερα από αυτά προέρχονται είτε από παλιές παραβιάσεις είτε από δημόσια διαθέσιμες πληροφορίες που θα έπαιρναν έναν πολύ ευρύ ορισμό του Τα PII στην πραγματικότητα φαίνεται να είναι τόσο ευαίσθητα όσο ισχυρίζονται οι παράγοντες της απειλής».

Οι κραυγές νίκης των χακτιβιστών

Πέρα από τους γείτονες του Ισραήλ, οι επιχειρήσεις χακτιβιστών σε χώρες με μουσουλμανική πλειοψηφία, όπως η Ινδονησία και η Μαλαισία, έχουν προστεθεί στο διαδικτυακό hubbub.

Ορισμένοι έχουν ισχυριστεί τυπικές παραβιάσεις δεδομένων:

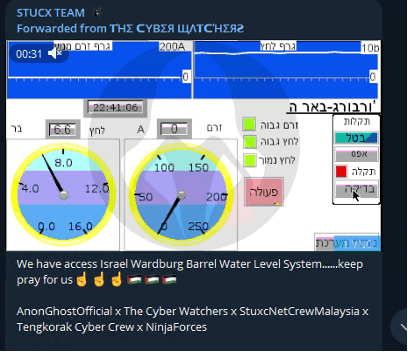

Άλλοι έχουν προχωρήσει ένα βήμα παραπέρα, δημοσιεύοντας οπτικοποιήσεις διεπαφής ανθρώπινης μηχανής (HMI) για να αποδείξουν την πρόσβαση σε τοποθεσίες βιομηχανικής υποδομής:

Τέτοιες περιπτώσεις έχουν εμφανίστηκε σε όλο τον κόσμο τον μήνα από την πρώτη επίθεση στις 7 Οκτωβρίου. «Στις αρχές της σύγκρουσης, ήταν ομάδες υποστηριζόμενες από τη Ρωσία ή τη Ρωσία που έκαναν τις πιο ηχηρές επιθέσεις με κατανεμημένες επιθέσεις άρνησης παροχής υπηρεσιών (DDoS) — KillNet, Anonymous Σουδάν — και παρατήρησα τα κανάλια της Χαμάς να αναδημοσιεύουν βίντεο από ιρακινές σιιτικές ομάδες», θυμάται ο Έιμς.

«Και στη συνέχεια, από την φιλο-ισραηλινή πλευρά, είδαμε ομάδες ακτιβιστών Ινδών και Ουκρανών να αρχίζουν να κυνηγούν στόχους όπως το Ιράν», προσθέτει.

Για μια μελέτη περίπτωσης, εξετάστε το οι λεγόμενοι «Στρατιώτες του Σολομώντα». Ο θρησκευτικά εμπνευσμένος ηθοποιός των απειλών μίλησε για την κατάρριψη ενός ισραηλινού σταθμού ηλεκτροπαραγωγής, την κλοπή πάνω από 25 TB δεδομένων από μια στρατιωτική εγκατάσταση των IDF και τη διακοπή της παραγωγής σε ένα εργοστάσιο αλευριού στη Χάιφα.

Το Dark Reading δεν μπόρεσε να επιβεβαιώσει ανεξάρτητα τυχόν επιθέσεις Soldier of Solomon, αλλά ορισμένες από αυτές έχουν εντοπιστεί από δυτικά μέσα ενημέρωσης, όπως FalconFeeds και SecurityWeek.

Είναι κάτι νόμιμο;

Εμπνευσμένο από έναν υποτιθέμενο συμβιβασμό για την επεξεργασία του νερού - έναν από τους πιο ευαίσθητους τομείς του κυβερνοχώρου που μπορεί κανείς να φανταστεί — Η SecurityScorecard ανέλυσε πρόσφατα 402,354 μεμονωμένες ροές κίνησης προς και από 36 ισραηλινές διευθύνσεις IP που σχετίζονται με τον τομέα, κατά την περίοδο κατά την οποία οι χάκερ, ƬΉΣ ᑕYBΣЯ ЩΛƬᑕΉΣЯƧ και STUCX TEAM, διεκδίκησε τη νίκη.

Από αυτές τις 400,000 και πλέον ροές, οι 5,670 αφορούσαν διευθύνσεις IP που χρησιμοποιούν εικονικά ιδιωτικά δίκτυα (VPN) και άλλο λογισμικό διακομιστή μεσολάβησης ή τον δρομολογητή Tor Onion, δημοφιλή εργαλεία για κακόβουλους παράγοντες. Ωστόσο, οι ερευνητές σημείωσαν, ότι η κίνηση δεν προσέφερε ξεκάθαρα στοιχεία για τον ισχυριζόμενο συμβιβασμό.

Για να διευρύνουν την εικόνα, οι ερευνητές σάρωση για συσκευές εκτεθειμένες στο Διαδίκτυο στις σχετικές εγκαταστάσεις, δεν βρήκαν καμία που να μην προστατεύεται τουλάχιστον από ένα τείχος προστασίας. Έκαναν επίσης σάρωση για συνδέσεις χρησιμοποιώντας παραβιασμένα διαπιστευτήρια, βρίσκοντας μόνο μία περίπτωση από μια διεύθυνση Gmail που, έγραψαν, "μπορεί να προτείνει ότι τα διαπιστευτήρια αντιστοιχούν σε λογαριασμό πελάτη ή να παρέχουν πρόσβαση σε έναν κατά τα άλλα εξωτερικό πόρο."

Αυτός είναι ο λόγος για τον οποίο, παρόλο που «υπήρξαν πολλοί ισχυρισμοί, δεν έχω δει ακόμη κανέναν από αυτούς που θα έλεγα ότι επιβεβαιώθηκε», καταλήγει ο Έιμς.

Σε περίπτωση που μία από αυτές τις ιστορίες δεν είναι υπερβολή, ωστόσο, συνιστά μια σειρά προστατευτικών μέτρων που μπορούν να λάβουν οι κρίσιμοι οργανισμοί έναντι των παραγόντων σε επίπεδο hacktivist, συμπεριλαμβανομένων τυπικών προστασιών DDoS και τείχη προστασίας που εμποδίζουν τους χρήστες του Διαδικτύου να παραβιάσουν τα λειτουργικά συστήματα.

"Αυτό είναι κάτι αρκετά βασικό που θέλετε να κάνετε, γιατί βάζει ένα ακόμη εμπόδιο μεταξύ των παραγόντων απειλών και των συστημάτων SCADA σας ή, ακόμη ευρύτερα, των βάσεων δεδομένων και των απομακρυσμένων επιτραπέζιων υπολογιστών σας", εξηγεί. «Επειδή εάν οι σχετικά μη επεμβατικές σαρώσεις μας στο Διαδίκτυο μπορούν να παρατηρήσουν μια συσκευή ICS, τότε σίγουρα, άλλες κακόβουλες σαρώσεις βλέπουν τα ίδια πράγματα».

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/dr-global/worldwide-hacktivists-take-sides-over-gaza-with-little-show